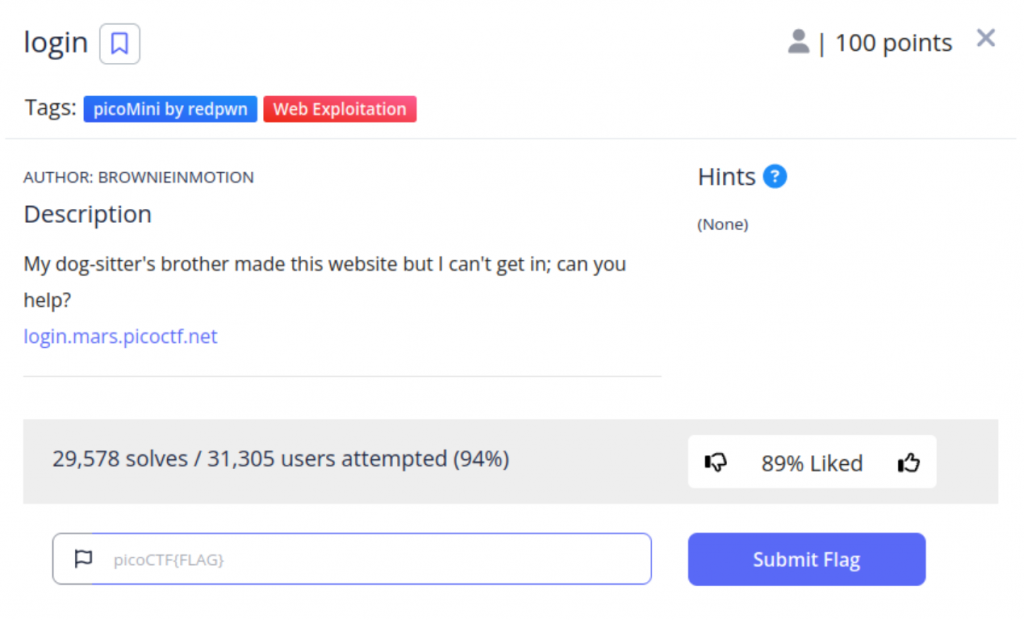

點進去題目給我們的連結裏

發現它是一個登入的界面

這時候先用F12,看它的code有藏啥

之後就有看到styles.css跟index.js檔案

習慣性先看Js,因為檔名比較獨特(?

點進去後發現以下code

(async () => {

await new Promise((e => window.addEventListener("load", e))), document.querySelector("form").addEventListener("submit", (e => {

e.preventDefault();

const r = {

u: "input[name=username]",

p: "input[name=password]"

},

t = {};

for (const e in r) t[e] = btoa(document.querySelector(r[e]).value).replace(/=/g, "");

return "YWRtaW4" !== t.u ? alert("Incorrect Username") : "cGljb0NURns1M3J2M3JfNTNydjNyXzUzcnYzcl81M3J2M3JfNTNydjNyfQ" !== t.p ? alert("Incorrect Password") : void alert(`Correct Password! Your flag is ${atob(t.p)}.`)

}))

})();

可以看到,有點不太對勁

直接把判斷寫在這裡了,但是居然看不出來有意義

可以Google一下btoa Js

結果發現是Base64編碼

之後把密碼拿去解密 就可以拿到Flag了